La vulnerabilidad crítica de seguridad de Windows permite a los atacantes el control total de IPv6 en la amenaza CVE-2024-38063 - aplique ya los parches de agosto

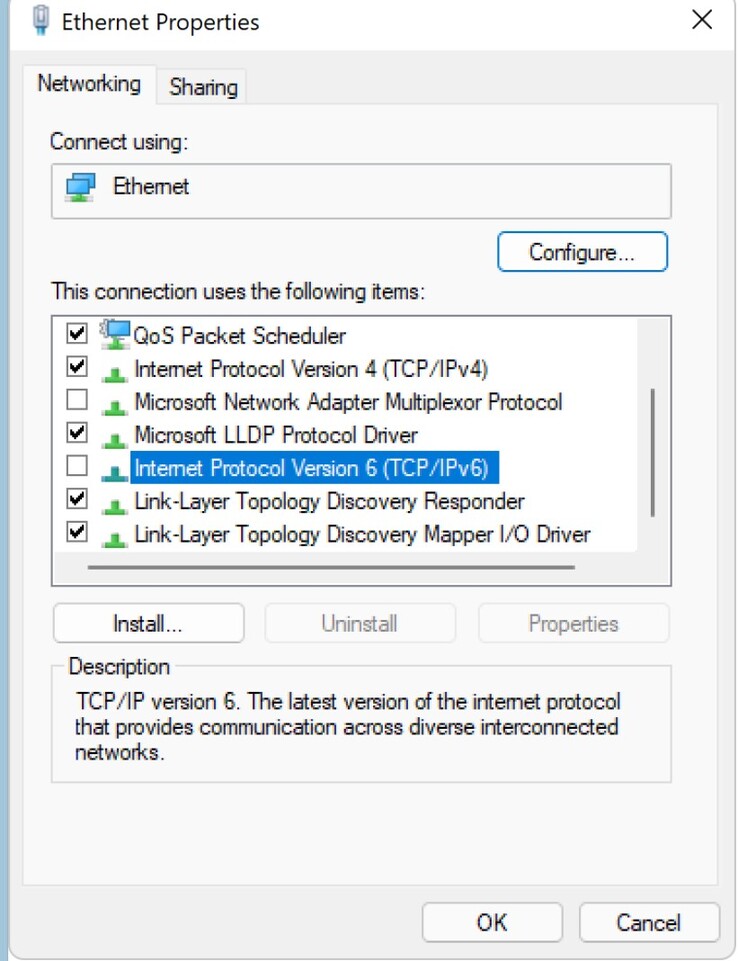

Microsoft ha proporcionado detalles sobre una vulnerabilidad crítica de seguridad de Windows que permite a los piratas informáticos la ejecución remota completa de código a través de IPv6, como se detalla en la guía MSRC CVE-2024-38063. Esto permite a los atacantes ejecutar todo lo que deseen para robar información y datos, vigilar a los usuarios y causar estragos. Los usuarios de los sistemas operativos Windows afectados deben aplicar inmediatamente los parches de agosto o desactivar IPv6 en el administrador de dispositivos de la tarjeta de red.

El ataque "zero-click" tiene una calificación de 9,8 en el Sistema Común de Puntuación de Vulnerabilidades (CVSS 3.1), una vulnerabilidad de seguridad extremadamente crítica, porque los atacantes no requieren cuentas de usuario ni contraseñas de los ordenadores objetivo. Los atacantes tampoco requieren ninguna acción del usuario para que se produzca la brecha.

Microsoft no ha revelado todos los detalles de esta vulnerabilidad, de la que informó por primera vez Cyber KunLundebido a la facilidad con la que los piratas informáticos pueden utilizar esta información para crear herramientas de pirateo. Sin embargo, la empresa sí ha señalado que la vulnerabilidad existe debido a un código mal escrito que permite que una condición de desbordamiento de enteros https://cwe.mitre.org/data/definitions/191.html abriendo la puerta a ataques.

Los SO Windows afectados incluyen Windows Server 2008 hasta 2022, Windows 10 y Windows 11 versiones de 32 y 64 bits. En la guía MSRC CVE-2024-38063 se publica una lista completa de los SO Windows afectados junto con enlaces a los parches correspondientes de agosto de 2024.

Todos los usuarios de Windows deben instalar inmediatamente el parche de seguridad de agosto de 2024 o desactivar IPv6.

Top 10 Análisis

» Top 10 Portátiles Multimedia

» Top 10 Portátiles de Juego

» Top 10 Portátiles de Juego ligeros

» Top 10 Portátiles Asequibles de Oficina/Empresa

» Top 10 Portátiles de Juego Ligeros

» Top 10 Portátiles de Oficina/Empresa Premium

» Top 10 Estaciones de Trabajo

» Top 10 Subportátiles

» Top 10 Ultrabooks

» Top 10 Convertibles

» Top 10 Tablets

» Top 10 Tablets Windows

» Top 10 Tablets de menos de 250 Euros

» Top 10 Phablets (>5.5")

» Top 10 Smartphones

» Top 10 Smartphones (≤5")

» Top 10 Smartphones de menos de 300 Euros

» Top 10 Smartphones de menos de 120 Euros

» Top 10 Portátiles de menos de 1000 Euros

» Top 10 Portátiles de menos de 500 Euros

» Top 10 Portátiles de menos de 300 Euros

» Los Mejores Displays de Portátiles Analizados por Notebookcheck

![Aunque NTDev consiguió hacer funcionar Windows 11 en el iPhone 15 Pro, es lento (Fuente de la imagen: Apple y Microsoft [editado])](fileadmin/_processed_/3/d/csm_Windows-11-on-iPhone_81724f01d3.jpg)