Un malware de 500 dólares al mes apodado "Cthulhu Stealer" se dirige a los usuarios de macOS y roba datos confidenciales

Un nuevo malware de robo de información dirigido a Apple macOS ha sido expuesto por investigadores de ciberseguridad. Denominado "Cthulhu Stealer", estuvo disponible por primera vez como oferta de malware como servicio (MaaS) por 500 dólares al mes a finales de 2023. MaaS permite a individuos con conocimientos técnicos limitados participar en ciberataques. Algunos ejemplos notables de plataformas MaaS son Blackshades, Zeus, Nymaim, y Emotet, que se han utilizado para lanzar diversos tipos de ataques, como troyanos bancarios, botnets y ransomware.

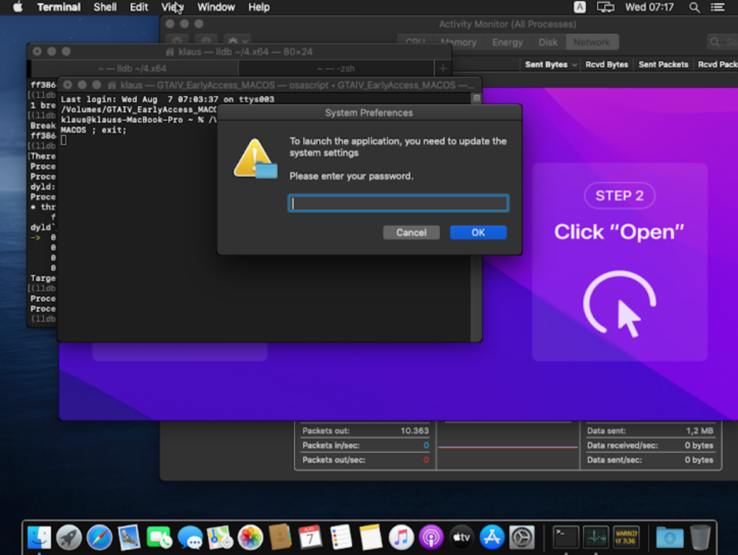

Cthulhu Stealer es un archivo de imagen de disco (DMG) de Apple camuflado que contiene dos binarios, dependiendo de la arquitectura del sistema. El malware está escrito en Golang y se hace pasar por software/aplicaciones verificadas, como CleanMyMac, Grand Theft Auto IV y Adobe GenP.

A los usuarios que caen víctimas se les pide que introduzcan la contraseña del sistema y la contraseña MetaMask. Cthulhu Stealer también recolecta información del sistema, contraseñas del llavero de iCloud, cookies del navegador web y de Telegram de Telegram. A continuación, estos datos robados se comprimen, se almacenan en un archivo ZIP y se exfiltran a un servidor de mando y control (C2). Los servidores C2 se han utilizado a menudo en el pasado para distribuir software malicioso. El ciberataque SolarWinds 2020 es uno de esos ejemplos, en el que se vio comprometida la cadena de suministro de software de la empresa tecnológica.

El malware roba principalmente credenciales e información de carteras de criptomonedas de varias cuentas en línea. Según los informes, los individuos responsables de desarrollar y distribuir el Cthulhu Stealer ya no están activos en el panorama de la ciberdelincuencia. Es probable que esto se deba a disputas internas dentro de su organización y a acusaciones de actividades fraudulentas, lo que les ha llevado a una prohibición permanente.

Para protegerse, se aconseja a los usuarios que descarguen software sólo de fuentes fiables, eviten instalar aplicaciones no verificadas y mantengan sus sistemas al día con las últimas actualizaciones de seguridad. Apple también ha anunciado planes para añadir medidas de seguridad adicionales en macOS Sequoia para evitar que los usuarios anulen fácilmente las protecciones de Gatekeeper.

Fuente(s)

Top 10 Análisis

» Top 10 Portátiles Multimedia

» Top 10 Portátiles de Juego

» Top 10 Portátiles de Juego ligeros

» Top 10 Portátiles Asequibles de Oficina/Empresa

» Top 10 Portátiles de Juego Ligeros

» Top 10 Portátiles de Oficina/Empresa Premium

» Top 10 Estaciones de Trabajo

» Top 10 Subportátiles

» Top 10 Ultrabooks

» Top 10 Convertibles

» Top 10 Tablets

» Top 10 Tablets Windows

» Top 10 Tablets de menos de 250 Euros

» Top 10 Phablets (>5.5")

» Top 10 Smartphones

» Top 10 Smartphones (≤5")

» Top 10 Smartphones de menos de 300 Euros

» Top 10 Smartphones de menos de 120 Euros

» Top 10 Portátiles de menos de 1000 Euros

» Top 10 Portátiles de menos de 500 Euros

» Top 10 Portátiles de menos de 300 Euros

» Los Mejores Displays de Portátiles Analizados por Notebookcheck