Joe Grand - un hacker ético y YouTuber ampliamente conocido por sus proyectos relacionados con criptocarteras, ha recuperado con éxito una cantidad de bitcoin que le ha cambiado la vida, valorada actualmente en más de 3 millones de dólares, de una cartera de software que ha estado bloqueada durante más de una década. Esta espléndida hazaña técnica fue el resultado de una seria labor de ingeniería inversa y caza de fallos llevada a cabo por Joe y su amigo Bruno, que también resulta ser un peso pesado de la piratería informática.

La premisa

El monedero Bitcoin titular estaba protegido mediante una contraseña compleja de 20 caracteres generada por el famoso software de generación de contraseñas llamado RoboForm. Su propietario, Michael, había utilizado el software para generar una contraseña segura, que luego se almacenó en un contenedor TrueCrypt. La suerte quiso que la partición cifrada se corrompiera, abandonando a Michael sin ningún recurso y dejando sus fondos inaccesibles.

Dada la enorme complejidad y longitud de la contraseña, la tradicional <link www.fortinet.com/resources/cyberglossary/brute-force-attack. - external-link-new-window></nodeepl>ataques de fuerza bruta<nodeepl></link></nodeepl> eran completamente irreales. Puesto en perspectiva por Joe, la probabilidad de poder "adivinar" correctamente la contraseña sería tan problemática como encontrar una gota concreta de agua en todos los océanos de la Tierra, una tarea que un simple mortal nunca podría aspirar a lograr. Sin embargo, dicen que donde hay deseo, siempre habrá medios, y Joe pronto lograría dar un gran paso adelante

El primer avance

Entra Bruno - un compañero hacker ético, y frecuente colaborador de Joe Grand. La amplia experiencia de Bruno en ingeniería inversa de software pronto demostraría ser una gran ayuda para el éxito del proyecto. Teniendo en cuenta la naturaleza insuperable de un ataque de fuerza bruta, el dúo se dedicó a buscar vulnerabilidades en la función de generación de contraseñas de RoboForm. Tras examinar el registro de cambios de RoboForm (que registra los cambios y correcciones de errores del software), descubrieron que las versiones anteriores de RoboForm tenían un fallo crítico: la generación "aleatoria" de la contraseña no era aleatoria en absoluto. Así que, en esencia, recreando las variables situacionales que el software utilizaba para generar contraseñas, sería posible, en teoría, recrear contraseñas exactas.

Ghidra al rescate

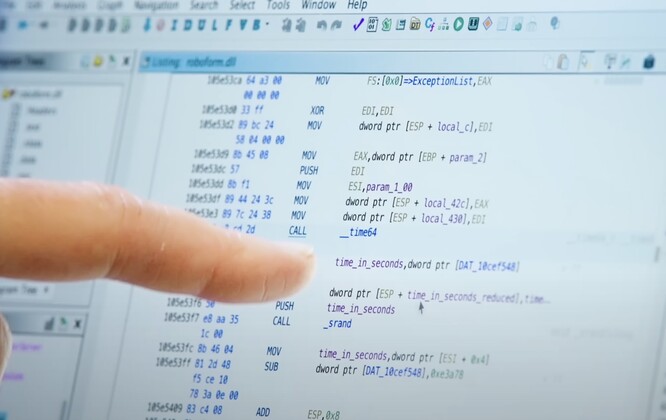

Para esta siguiente parte, es importante que sepamos lo que Ghidra y Cheat Engine hacen realmente. Ambas, son potentes herramientas ampliamente utilizadas para analizar y realizar ingeniería inversa o 'descompilar' software. Desarrollado por la NSA https://www.nsa.gov/, Ghidra permite descompilar software, lo que permite a los ingenieros sondear el código subyacente de un determinado programa, ayudando a encontrar vulnerabilidades y fallos que luego pueden utilizarse para crear exploits. Cheat Engine, por su parte, es una herramienta de escaneo de memoria que permite al usuario escanear y modificar la memoria del programa mientras está en ejecución, permitiendo modificar su comportamiento en tiempo real.

Top 10 Análisis

» Top 10 Portátiles Multimedia

» Top 10 Portátiles de Juego

» Top 10 Portátiles de Juego ligeros

» Top 10 Portátiles Asequibles de Oficina/Empresa

» Top 10 Portátiles de Juego Ligeros

» Top 10 Portátiles de Oficina/Empresa Premium

» Top 10 Estaciones de Trabajo

» Top 10 Subportátiles

» Top 10 Ultrabooks

» Top 10 Convertibles

» Top 10 Tablets

» Top 10 Tablets Windows

» Top 10 Tablets de menos de 250 Euros

» Top 10 Phablets (>5.5")

» Top 10 Smartphones

» Top 10 Smartphones (≤5")

» Top 10 Smartphones de menos de 300 Euros

» Top 10 Smartphones de menos de 120 Euros

» Top 10 Portátiles de menos de 1000 Euros

» Top 10 Portátiles de menos de 500 Euros

» Top 10 Portátiles de menos de 300 Euros

» Los Mejores Displays de Portátiles Analizados por Notebookcheck

Utilizando las herramientas mencionadas, el equipo fue capaz de hacer lo imposible. Se sumergieron en el funcionamiento interno de RoboForm, localizando el segmento de código muy específico responsable de la generación real de la contraseña. Tras una inspección más detallada, descubrieron que la función en realidad utilizaba la hora del sistema como una especie de valor semilla para generar una contraseña. Esto es exactamente lo contrario de lo que cabría esperar de un software de generación de contraseñas, ya que la contraseña resultante podría recrearse fácilmente cambiando simplemente la hora del sistema. Sin embargo, para Michael, lo que era esencialmente un defecto, pronto se convertiría en su red de seguridad.

Hackeando el 'tiempo

Aprovechando su recién descubierto descubrimiento, el equipo formado por Joe y Bruno desarrolló un método para retroceder la hora del sistema hasta el momento en que Michael afirmaba haber creado la contraseña: un periodo de 50 días. Recrearon todas las contraseñas potenciales en el intervalo de fechas ajustando el valor de la semilla temporal, con la esperanza de encontrar la contraseña generada en ese preciso momento pasado. Al hacerlo, la lista de contraseñas potencialmente correctas se redujo exponencialmente, haciendo que un ataque de fuerza bruta fuera mucho más eficaz que antes.

Pero la ardua tarea no terminó ahí. El equipo se encontró con varios obstáculos más que implicaban fallos del software y agotadoras sesiones de depuración, pero su persistencia finalmente dio sus frutos. Tras modificar ligeramente los parámetros proporcionados inicialmente por Michael, que ahora excluían los caracteres especiales, el equipo dio finalmente con una coincidencia exacta. Habiendo encontrado oro, Bruno anunció su victoria a Joe a través de un único mensaje de texto: "Éxito".

La exitosa recuperación de los 43 BTC, que ahora valen más de 3 millones de dólares, no sólo supone un importante alivio financiero para el propietario, sino que también pone de manifiesto la innegable pericia y perseverancia del dúo de hackers. Pero no hace falta decir que RoboForm ha solucionado desde entonces la vulnerabilidad, lo que hará que las contraseñas más recientes sean mucho más difíciles de descifrar, quizás incluso imposibles. Por lo tanto, no sólo es necesario crear contraseñas fuertes, sino también mantenerlas gestionadas de forma segura.

Descargo de responsabilidad: La información aquí difundida no debe utilizarse como base para ninguna decisión de inversión personal. Notebookcheck no ofrece criptodivisas, NFT ni ningún otro tipo de asesoramiento comercial, de inversión o financiero.